DOCUMENT INCENDIAR: Armata Cibernetică a Rusiei a desfășurat un război informatic asupra SUA și aliaților NATO inclusiv România

Postat la: 14.12.2025 10:30 | Scris de: ZIUA NEWS

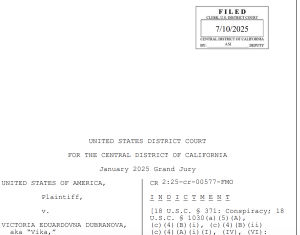

Armata Cibernetică a Rusiei, dezvăluită într-un document oficial publicat de SUA care face un rechizitoriu recent al justiției americane dezvăluie o campanie agresivă și coordonată de război hibrid desfășurată de grupul cunoscut sub numele de CyberArmyofRussia_Reborn (CARR).

Documentul detaliază modul în care această organizație, cu legături directe către serviciile de informații rusești, GRU și FSB, a vizat infrastructura critică din Statele Unite ale Americii și din țările aliate, trecând de la simple perturbări digitale la sabotaje fizice periculoase. România apare în ancheta americană nu doar ca o țintă politică, ci și ca o sursă de exploatare criminală, datele personale ale românilor devenind monedă de schimb în interiorul rețelei coordonate de Moscova.

Conform rechizitoriului, CyberArmyofRussia_Reborn (CARR) este o organizație de hackeri constituită pentru a sprijini interesele geopolitice ale Rusiei prin atacuri asupra infrastructurii critice din SUA și țările aliate. Cu peste 100 de membri activi și o audiență vastă pe Telegram, grupul execută campanii de tip DDoS și furt de date. O componentă distinctă a activității lor s-a desfășurat sub numele „Z-Pentest", o identitate alternativă utilizată specific pentru intruziunile periculoase în sistemele industriale SCADA (cum ar fi rețelele de apă), având scopul de a provoca daune fizice și de a le revendica public.

Liderul operațional al grupării este individul cunoscut sub pseudonimele „Cyber_1ce_Killer" sau „Commander". Identificat ca fiind afiliat sau ofițer al GRU (serviciul de informații militare al Rusiei), acesta exercită controlul absolut: finanțează achiziția de instrumente cibernetice, stabilește țintele strategice și interzice atacurile asupra aliaților Moscovei. El este perceput de membrii grupării ca agent guvernamental, asigurând coordonarea directă între acțiunile hackerilor și agenda militară a Kremlinului, scrie evz.ro.

Conform rechizitoriului american, România a fost integrată pe lista țintelor strategice ale grupării CyberArmyofRussia_Reborn (CARR), fiind supusă unei ofensive digitale coordonate în toamna anului 2023. Documentele instanței consemnează că, în intervalul 16-18 octombrie 2023, membrii organizației au executat o serie de atacuri de tip DDoS împotriva mai multor site-uri web românești, cu scopul de a le bloca funcționarea și de a perturba accesul publicului. Această acțiune s-a înscris în mandatul primit de la coordonatorii GRU de a hărțui statele care susțin Ucraina, infrastructura digitală a României fiind tratată ca un obiectiv inamic în cadrul războiului hibrid.

Amenințarea a depășit însă nivelul perturbărilor temporare, escaladând într-o gravă încălcare a vieții private a cetățenilor români prin furtul și tranzacționarea de date sensibile. Rechizitoriul detaliază un episod din 23 septembrie 2024, când Victoria Dubranova, responsabila de propagandă a grupului, a vândut baze de date furate ce conțineau permise de conducere, numere de telefon și parole aparținând câtorva mii de victime din România, alături de cele din Moldova și Ucraina.

Una din persoanele inculpate este Victoria Eduardovna Dubranova, o rezidentă a Ucrainei, responsabilă cu propaganda. Scopul declarat al eforturilor era susținerea intereselor geopolitice ale Rusiei prin atacuri asupra „dușmanilor", coordonate prin grupuri private de Telegram. O mare parte a activității CARR s-a concentrat pe atacuri de tip DDoS (Distributed Denial of Service), menite să scoată din funcțiune site-uri guvernamentale și de servicii publice.

Folosind scripturi proprii precum „Killweb" sau servicii plătite, grupul a vizat procesele electorale, prin atacuri asupra site-ului Secretarului de Stat din SUA în timpul alegerilor din 2022 și asupra site-urilor electorale din Florida în octombrie 2024. A atacat infrastructura internațională. Aici sunt citate cazurile aeroporturilor din Moldova, instituții financiare din Austria, site-uri guvernamentale din România, Ucraina și Coreea de Sud. Nu au scăpat nici serviciile critice: spitale, centre de donare de sânge în Ucraina și chiar un portal pentru cetățeni din Bruxelles.

Cea mai alarmantă componentă a rechizitoriului o reprezintă intruziunile în sistemele SCADA (Supervisory Control and Data Acquisition). Hackerii nu s-au limitat la furtul de date, ci au preluat controlul echipamentelor industriale pentru a provoca daune fizice și a pune în pericol sănătatea publică. Documentul instanței enumeră incidente specifice de o gravitate deosebită. Ofensivele grupului s-au extins asupra unor sectoare vitale, cu consecințe alarmante asupra siguranței publice. În cursul lunilor ianuarie și august 2024, hackerii au preluat controlul sistemelor de apă din Texas, manipulând pompele pentru a provoca revărsarea a zeci de mii de litri de apă potabilă, o tactică de sabotaj replicată ulterior și în Indiana sau Pennsylvania.

Amenințarea a escaladat în sectorul energetic în octombrie 2024, când o companie de petrol și gaze din Colorado a fost compromisă; agresorii au crescut intenționat ratele de injecție chimică și au dezactivat alarmele de temperatură, urmând ordinele explicite ale liderilor de a maximiza șansele unui dezastru fizic real. Violența digitală a lovit și industria alimentară pe 1 noiembrie 2024, când o unitate de procesare a cărnii din Vernon, California, a fost evacuată de urgență. Acolo, atacatorii au oprit sistemele de refrigerare și au declanșat o scurgere periculoasă de amoniac, incident soldat cu distrugerea a peste o tonă de produse.

Fiecare atac era urmat de o campanie media. Dubranova edita videoclipuri care exagerau impactul loviturilor, postându-le pe canalele publice de Telegram și pe contul de X „Z Pentest" pentru a recruta noi membri și a intimida victimele. Acest rechizitoriu subliniază o evoluție periculoasă a amenințării cibernetice: trecerea de la furtul de informații la tentative directe de a provoca dezastre ecologice și economice pe teritoriul inamic.